TU PC A PRUEBA DEL FBI

Una eficaz herramienta gratuita capaz de poner en jaque a agencia policial estadounidense se convierte en la primera opción de cifrado para muchos usuarios.

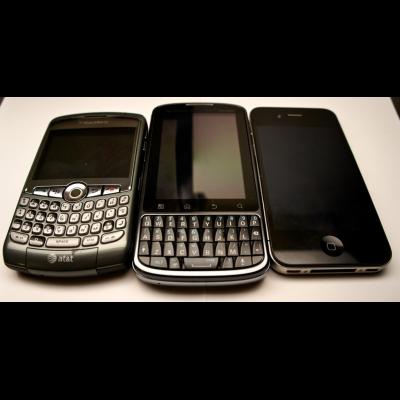

publicado en 26 / Mar / 12La privacidad es algo muy valioso en estos días, pero esto no solamente se aplica en lo que es internet, sino también a los datos que tenemos guardados localmente. Desde un pillo que roba un portátil hasta el técnico fisgón que no tiene por qué ver las fotos de tus vacaciones, o incluso algún roce con las autoridades, pueden convertirse en un problema para el usuario, a menos que realice un cifrado de sus datos. TrueCrypt se ha dado a conocer recientemente, y con buena razón: Ya ha derrotado al FBI en más de una ocasión, y como herramienta gratuita que es, se convierte en la primera opción de cifrado para muchos usuarios.

Navegar por internet tiene cierto factor sorpresa. En general uno tiende a seguir una ruta común, saltando de un sitio al otro, absorbiendo novedades y registrando noticias. Hace aproximadamente veinte días, encontré una noticia en la cual una mujer del estado de Colorado habia recibido la orden de un juez de entregar una copia sin cifrar del disco duro de su portátil con el objetivo de facilitar la investigación en el proceso a través del cual se la acusa de fraude bancario. La mujer desobedeció la orden del juez invocando la protección de la Quinta Enmienda, la cual impide (entre otras cosas) que una persona deba incriminarse a sí misma. El juez argumentó que la Quinta Enmienda no se aplicaba en este caso, porque estaban solicitando “una copia sin cifrar” del disco duro y no “la contraseña” para superar el cifrado. Pero esto no termina allí. El que una persona se niegue a obedecer la orden de un juez en un marco de cifrado de datos no es algo nuevo.

En octubre de 2010, el FBI secuestró dos ordenadores portátiles y cinco discos duros externos pertenecientes a un hombre de Florida acusado de formar parte de una red de intercambio de pornografía infantil. La sorpresa para el FBI llegó cuando se encontraron que algunas secciones de los sistemas y los discos externos habían sido fuertemente cifradas con TrueCrypt. El FBI no pudo acceder a las unidades, por lo que un gran jurado ordenó al acusado que liberara la información. El acusado se negó, también invocando a la Quinta Enmienda, aunque en este caso el jurado lo declaró en desacato, enviándolo a prisión. Después de una solicitud presentada por la Electronic Frontier Foundation, la Corte de Apelaciones llegó a la conclusión de que la liberación forzada de la información la calificaría como “testimonio”, por lo tanto, la aplicación de la Quinta Enmienda es válida. El punto aquí es que el cifrado de datos es, más allá de las intenciones de sus usuarios, un método efectivo para proteger información, y que TrueCrypt es una de las herramientas por excelencia para hacerlo. El hecho de que el FBI no haya podido superar sus métodos de cifrado confirma la robustez de un programa que tiene en su haber varios años de desarrollo. TrueCrypt no es imposible de derrotar, pero usualmente quienes descubren vulnerabilidades en el programa están interesados en hacerlo más fuerte. Su última versión es la 7.1a, lanzada durante los primeros días de febrero, y está disponible para Windows (desde 2000 en adelante), OS X (desde Tiger en adelante) y Linux (32 y 64 bits, a partir del kernel 2.6). TrueCrypt tiene varios métodos de cifrado, y la documentación en su sitio oficial es amplia, al igual que su tutorial por defecto. Sin embargo, en esta oportunidad queremos mostrar los pasos necesarios para cifrar una pequeña partición de 2 GB especialmente creada para el caso.

TrueCrypt posee un módulo para traducir el programa al español, pero la traducción está incompleta y tiene varios errores. Descarga e instala Para comenzar, descarga e instala una copia de TrueCrypt. El programa ofrecerá llevarte al tutorial para usuarios principiantes, y si quieres explorar eso un poco más, no lo dudes ni por un segundo. En el menú identificado como “Volumes” encontramos la opción “Create New Volume”. TrueCrypt puede cifrar a partir de un contenedor (una especie de disco virtual cifrado en el interior de un archivo), cifrar una partición o unidad que no sea de sistema, y cifrar una partición o disco que contenga al sistema operativo. En nuestro caso, escogeremos la segunda opción. La siguiente ventana pregunta si el cifrado será convencional, o se creará un volumen “oculto”. En esencia, un volumen oculto es “un volumen dentro de otro volumen”, con dos contraseñas diferentes. En caso de que debas entregar la contraseña sí o sí (léase extorsión o amenaza física directa), el invasor podrá ver parte del volumen con una contraseña, pero le será imposible detectar el volumen oculto. Es una opción avanzada que debe ser estudiada con cuidado, por lo que aplicaremos un volumen estándar. El siguiente paso es escoger la partición a cifrar. TrueCrypt puede cifrar discos enteros que no sean de sistema siempre y cuando no posean particiones en su interior (la excepción a esto es el disco físico que contiene al sistema), pero como alternativa puedes cifrar cada partición presente en el disco, cada una con una contraseña única.

Después es necesario determinar el modo de creación. Si la partición está vacía, deja que TrueCrypt la borre (el proceso será mucho más rápido). En cambio, si la partición ya tiene datos y prefieres que se queden allí, escoge la segunda opción. En cuanto a las opciones de cifrado, todo depende de qué tanta seguridad desees, de la velocidad que estás dispuesto a sacrificar, y de la configuración de tu ordenador. Algunos chips Intel pueden acelerar AES por hardware, lo que se traduce en un interesante aumento del rendimiento, pero recomiendo que explores cada opción, y calcules un “equilibrio” entre ellas. Los parámetros por defecto de TrueCrypt no están mal para empezar, pero si tu ordenador está a la altura de las circunstancias, no tengas miedo en combinar métodos. Acto seguido, confirma el tamaño de la partición (debería ser detectado automáticamente), y establece la contraseña. Esto es sacado del manual: Lo más larga que puedas recordar (20 caracteres recomendados), y lo más compleja posible. La alternativa es usar un archivo o grupo de archivos como “llaves”, un proceso mucho más complejo, pero también más seguro, aunque aquí optaremos por la contraseña. Para finalizar, queda generar un poco de entropía moviendo el ratón sobre la ventana de TrueCrypt, y establecer los parámetros de formato de partición (salvo que hayas escogido la opción para mantener los datos). Nota que la unidad no puede mantener su letra original. Dicho de otra forma, si cifras la partición “D”, esa letra quedará “en espera”, mientras que la partición propiamente cifrada tendrá cualquier otra letra que asignes en la ventana principal de TrueCrypt. Haz clic en cualquiera de esas letras, luego haz clic en “Select Device”, escoge la partición cifrada, después haz otro clic en “Auto-mount Devices”, ingresa la contraseña, y eso es todo. Puedes indicarle a TrueCrypt que se inicie junto a Windows, y que realice un auto-montaje de volúmenes, pero te pedirá la contraseña en todos los casos. Esto último es perfectamente razonable: No tiene sentido cifrar un disco o una partición si no quieres tomarte la molestia de ingresar la contraseña. Esta es apenas una de las tres formas de uso de TrueCrypt.

Realmente no deberías preocuparte por sus múltiples opciones. Como has visto aquí, es extremadamente fácil de usar, y la línea general de funcionamiento se aplica a todos sus modos. Si no estás seguro, puedes practicar con una partición pequeña y evaluar detalles como el rendimiento de cada algoritmo. También puede usarse en un entorno virtualizado, pero eso servirá más para acostumbrarse al programa que para obtener una idea sólida de la velocidad. Probablemente, el método que más tiempo demande sea el cifrado completo de un disco de sistema. Mi netbook dual-core se ofreció como conejillo de indias, y usando un cifrado Twofish, el proceso demandó cerca de cinco horas sobre un disco duro de 250 GB. Como punto a favor diré que la merma en el rendimiento está allí, pero apenas se puede detectar. No preguntaremos por qué, o cuándo. No juzgaremos, ni apuntaremos con el dedo. Sólo diremos esto: Si quieres cifrar tus discos, deberías usar algo como TrueCrypt. Buena suerte.